Conceitos de Segurança para Ambientes de Backup

Um dos pontos mais importantes dentro de um ambiente de backup e proteção de dados são os quesitos de segurança.

Abaixo vou abordar alguns conceitos de segurança imprescindíveis para ambientes de backup:

Domínio – Active Directory

É de entendimento de todos que o Active Directory é o núcleo central da infraestrutura de TI das empresas. Entretanto, ao configurar a infraestrutura de backup do Veeam, devemos ter em mente que o princípio de um sistema de proteção de dados, é nunca pode depender do ambiente que ele está proposto a proteger.

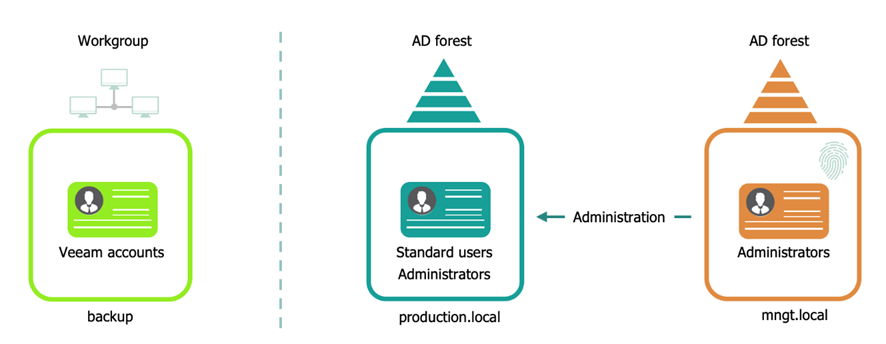

Portanto como melhor prática recomendamos que os servidores do Veeam fiquem fora do domínio de produção.

Devemos imaginar que no momento que ocorre um problema um problema com o ambiente de AD, esse problema pode afetar a capacidade de executar restaurações de backup, devido à dependência do servidor de backup desses controladores de domínio para autenticação e resolução de nomes DNS.

Com isso em vista, é evidente que o servidor de backup precisa de um gerenciamento de usuários de acesso isolado. Para isso podemos fazer o uso de um workgroup Microsoft com usuários locais.

Como alternativa para não trabalharmos com usuários locais pode se fazer o uso de um outro domínio apartado e utilizado apenas para o ambiente de backup. Nesse caso deverá ser necessário ter uma relação de confiança onde o domínio de backup consiga ler o domínio de produção. Entretanto o domínio de produção não deve conseguir ler o domínio de backup.

Rede Apartada para o Backup

Ter uma rede apartada (ou segregada) para o tráfego de backup traz diversos benefícios técnicos e de segurança.

Através de uma rede apartada conseguimos criar segmentações e micro segmentações não só na camada de rede, mas principalmente na camada de segurança.

Além disso com uma rede de backup segregada nós temos a distinção clara daquilo que é tráfego de produção a tráfego de rede backup.

Criptografia

A segurança dos dados é uma parte importante da estratégia de backup. Você deve proteger suas informações contra acesso não autorizado. Sendo assim, para manter seus dados seguros e em conformidade, é recomendável fazer o uso da criptografia dos dados.

O Veeam possui 2 tipos de criptografia de dados, e os clientes podem usar um dos métodos de criptografia ou uma combinação deles para proteger contra acesso não autorizado aos dados.

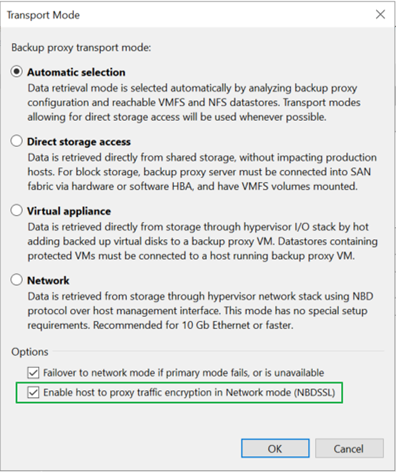

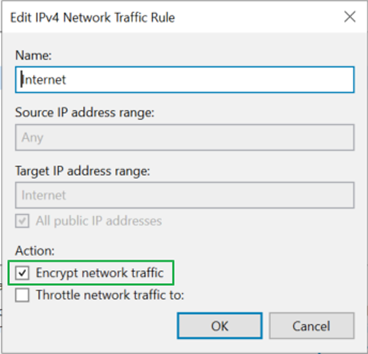

Em trânsito: Para que as comunicações entre os componentes da Veeam sejam feitas de maneira segura é recomendável fazer o uso de criptografia tanto nos proxies como nas redes predefinidas dentro do Veeam.

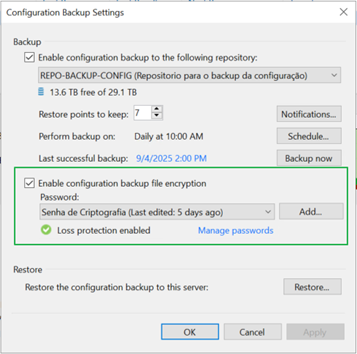

Em repouso: O Veeam utiliza o algoritmo AES256 para criptografar todos os dados gravados em repositórios de backup sejam ele repositórios locais, em nuvem ou em fita. Recomendamos fortemente que a criptografia seja habilitada sempre que possível, para garantir a confidencialidade dos dados e proteger contra acesso não autorizado.

A única exceção notável para o uso de criptografia é quando o você possui dispositivos de deduplicação, que sofrem ao lidar com dados criptografados. A tecnologia block cloning (tanto no Microsoft REFS quanto no Linux XFS) é totalmente compatível com a criptografia da Veeam, permitindo economia de armazenamento e, ao mesmo tempo, mantendo os dados confidenciais.

Repositório de Backup

O repositório de backup é o local de armazenamento onde ficam gravados os arquivos de backup criados pelo Veeam. Ele é a peça central e uma das mais importantes na estratégia de backup, pois garante que os dados copiados da produção fiquem preservados de forma organizada, acessível e segura.

Sendo assim devemos ter em mente que dentre todos os componentes de um ambiente de backup, o repositório é recurso que mais devemos ter cuidado no que tange boas práticas de mercado e segurança.

Repositórios Locais

Quando estamos tratando de ambientes on premise, é recomendável que também utilizemos repositórios locais, posicionados de maneira estratégica dentro do ambiente, e o mais próximo possível do ambiente de produção.

Fisico ou Virtual?

Recomendamos, sempre que possível, o uso de máquinas físicas como repositórios, a fim de maximizar o desempenho e estabelecer uma separação clara entre o ambiente de produção que precisa ser protegido e o armazenamento de backup.

Caso seja optado por usar uma máquina virtual como repositório, devemos evitar usar o mesmo armazenamento (LUN, storages e etc) para backups e produção.

Devemos lembrar que em caso da perda do ambiente virtualizado, também levaria à perda de ambas as cópias dos dados, a de produção e a de backup.

Também é recomendável não usar discos baseados em VMFS. Se o disco for perdido ou corrompido, todos os dados de backup também serão perdidos. Recomenda-se que a VM do repositório use iSCSI montado diretamente no modo de acesso físico. Isso permite que os discos sejam reconectados a um sistema operacional, caso o ambiente virtual apresente indisponibilidade.

A largura de banda de rede e armazenamento disponível do hipervisor virtual também precisa ser considerada, já que a rede do ambiente virtual será muito demanda entre cada um dos hosts do hypervisor.

Como podemos ver temos diversas ressalvas e considerações ao utilizar um repositório virtual. Dessa forma é importante destacarmos que sempre que possível evite usar repositórios virtuais e opte por repositório físicos e dedicados para backup.

Repositórios em Nuvem

Porém quando estamos tratando de ambientes em nuvem, normalmente nós não utilizarmos repositórios físicos locais. Nesses casos é muito comum utilizarmos repositórios do tipo object storage dentro da própria nuvem que estamos propostas a proteger.

O Veeam é compatível com as 3 clouds públicas mais conhecidas: Amazon AWS, Microsoft Azure e Google Cloud Plattform. Para todos os cenários o Veeam também é compatível com os seus respectivos storage de objetos. Além disso o Veeam também é compatível com outros provedores de object storage como é o caso 11:11, IBM e Wasabi. Além disso a Veeam também possui o seu próprio object storage conhecido como Data Cloud Vault.

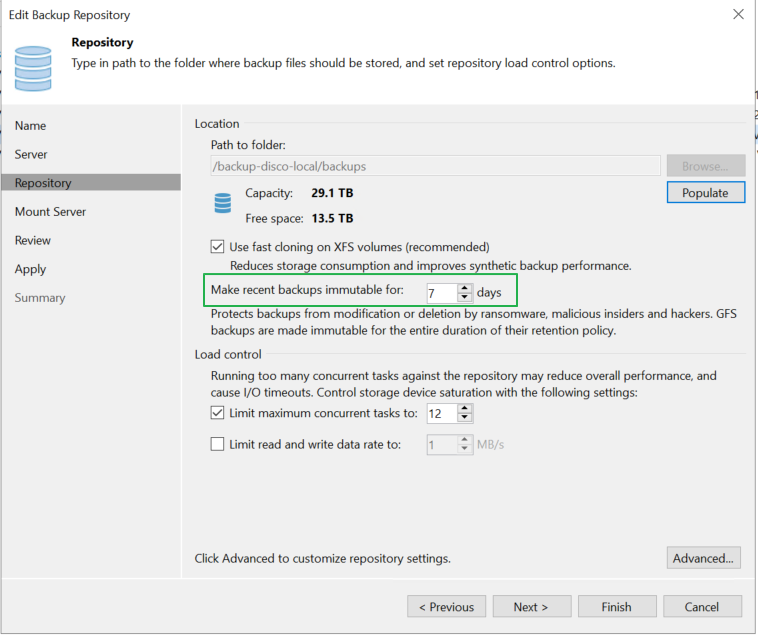

Imutabilidade

A imutabilidade, no contexto de backup e armazenamento de dados, significa que os arquivos gravados em um repositório não podem ser alterados, sobrescritos ou excluídos durante um período definido de retenção, mesmo que alguém tenha acesso administrativo ao ambiente ou que o sistema seja alvo de um ataque.

O Veeam consegue implementar imutabilidade tanto para repositórios locais como para repositórios em nuvem.

Para garantir a segurança dos é imprescindível que o uso da imutabilidade seja feito. Utilize ela sempre que possível!

Regra de Backup 3 2 1

Uma boa prática já bem difundida no mercado de proteção de dados é a regra 3-2-1. A regra de backup 3-2-1 consiste em:

• Manter três cópias de seus dados: Isso inclui os dados originais e pelo

menos duas cópias de backup.

• Utilizar dois tipos diferentes de mídia para armazenamento: Armazene

seus dados em duas mídias distintas, para aumentar a resiliência e a

redundância.

• Manter pelo menos uma cópia fora do local: Para garantir a segurança dos

dados, tenha uma cópia armazenada em um local externo, separado dos

dados principais e dos backups locais.

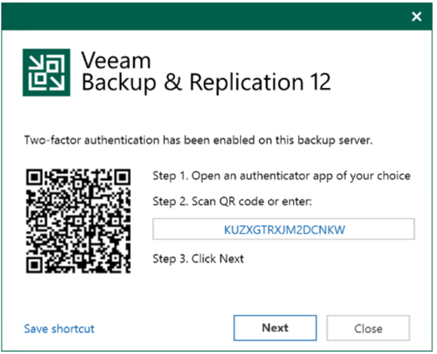

MFA

Para garantir a segurança de acesso a console do Veeam Backup & Replication oferece a possibilidade de fazer o uso do MFA (Multi-Fator de Autenticação).

Com isso, no momento de logar na console do Veeam é solicitado o cadastro do código MFA:

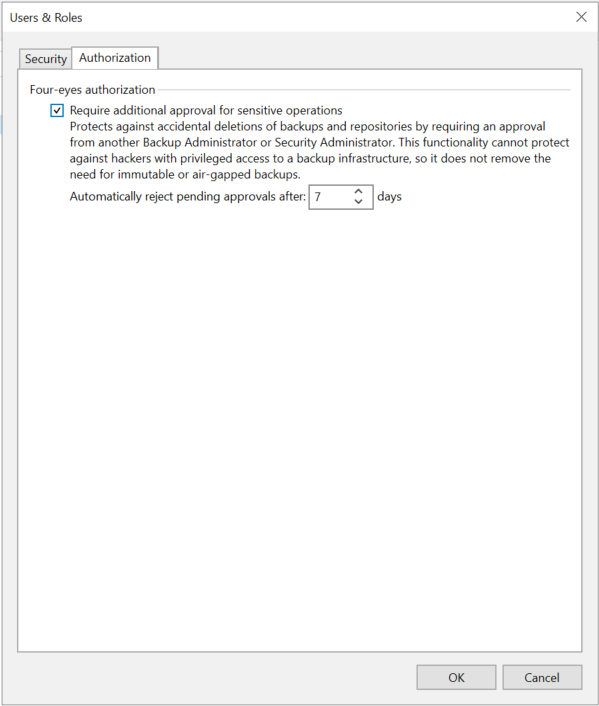

Four Eyes Authorization

O Four Eyes Authorization é um recurso de segurança e conformidade que exige que duas pessoas diferentes aprovem, validem ou executem uma determinada ação crítica.

No Veeam as seguintes tarefas exigem que um segundo usuário aprove a ação:

- Exclusão de arquivos de backup ou snapshots;

- Remoção de repositórios de backup, armazenamento e provedores de serviços;

- Adição, atualização ou remoção de usuários ou grupos de usuários;

- Habilitar e desabilitar a autenticação multifator (MFA);

- Reset de MFA;

- Habilitar e desabilitar o logoff automático;

- Operação na guia de Files como editar, renomear, sobescrever ou excluir arquivos e pastas.

É recomendável que o four-eyes authotirzation seja utilizada em conjunto com o MFA.

Conclusão

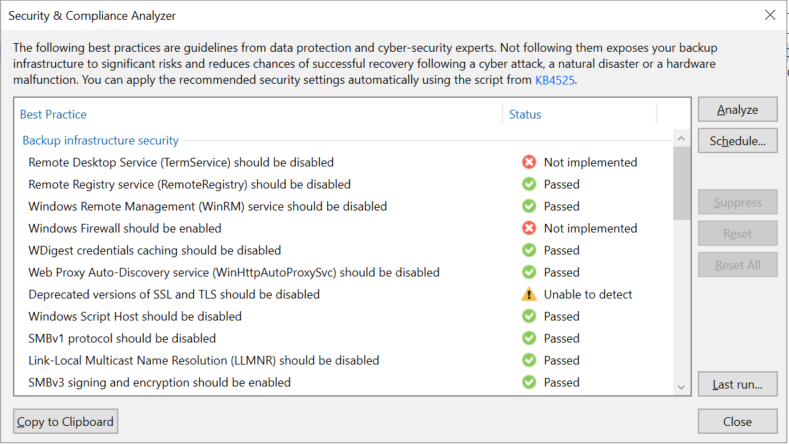

Concluímos a segurança de um ambiente de backup não se deve apenas a itens e recursos exclusivos do Veeam. São diversos itens que podemos levar em conta. Todos esses itens são listados a analisados através do recurso Security e Compliance Analyzer.

Meu nome é Mateus Wolff e trabalho com TI desde 2009. Sou arquiteto de soluções de proteção de dados e tenho algumas certificações como VMCE, VCP-DCV e ITIL.

Participo do programa de reconhecimento Veeam Vanguard e sou ex membro do grupo Veeam Legends.

Também sou líder do grupo Veeam User Group Brasil.